Whatsapp: lo spyware israeliano che spia gli utenti con uno squillo

Basta uno squillo senza risposta et voilà, vi ritrovate con installato uno spyware nello smartphone. E’ questa la vulnerabilità riguardante Whatsapp e scoperta in primis dal Financial Times, specificando che l’attacco ha riguardato indistintamente tutti i sistemi operativi su cui l’app in questione può essere installata.

La conferma è poi arrivata dalla stessa società di Zuckerberg, che ha acquistato la famosa app di messaggistica nel lontano febbraio 2014:

Il problema riguarda WhatsApp per Android nelle versioni precedenti alla 2.19.134, WhatsApp Business per Android precedente alla 2.19.44, WhatsApp per iOS precedente alla 2.19.51, WhatsApp Business per iOS precedente alla 2.19.51, WhatsApp per Windows Phone precedente alla 2.18.348 e WhatsApp per Tizen precedente alla 2.18.15.

La falla è gia stata corretta dagli sviluppatori, che invitano ad aggiornare l’applicazione all’ultima versione disponibile il prima possibile.

Le caratteristiche dello spyware

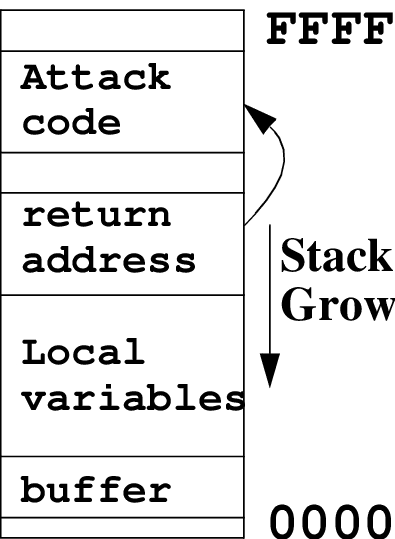

Lo spyware in questione sfrutta una vulnerabilità che riguarda il buffer overflow: permetterebbe agli hacker di introdurre del codice maligno all’interno dei pacchetti dati che vengono inviati durante la procedura di avvio di una chiamata vocale. Una volta ricevuti tali dati (cioè quando arriva lo squillo al destinatario, senza necessità di rispondere), il buffer di memoria infetto di WhatsApp sovrascrive la memoria, eseguendo quindi il codice maligno iniettato e dando il controllo dall’app allo spyware.

L’azienda dietro Whsatapp punta il dito indirettamente a NSO Group, con quanto segue:

L’attacco ha tutte le caratteristiche di una società privata conosciuta per lavorare con i governi per fornire spyware che, secondo quanto noto, sfrutta le funzioni dei sistemi operatovi dei dispositivi mobile

Interpellata sulla vicenda, NSO Group non nega lo sviluppo dello spyware, che sarebbe conosciuto come Pegasus, né le sue finalità, sottolineando come sia destinato esclusivamente alle agenzie governative, per garantire la sicurezza pubblica.

In nessun caso NSO è coinvolta nell’identificare gli obiettivi della sua tecnologia o nel suo utilizzo, destinato esclusivamente alle agenzie di intelligence e alle forze dell’ordine. NSO non ha mai voluto, né potuto, usare la propria tecnologia per prendere di mira persone od organizzazioni, incluso questo avvocato britannico.

Le capacità dello Spyware

Una volta caricato in memoria, chi ha il controllo dello spyware è in grado di attivare fotocamere e microfoni del dispositivo bersaglio. Terminato l’utilizzo, scompare ogni traccia della telefonata, anche dalla cronologia, così da non destare alcun sospetto. È inoltre capace di accedere all’archivio delle e-mail, tra i messaggi e di raccogliere informazioni sulla geolocalizzazione.

E’ stato chiesto alle autorità israeliane di impedire che Pegasus possa essere commercializzato all’infuori dei confini locali, senza però finora ricevere alcuna risposta positivo. Sembrano quindi esserci diverse agenzie di intelligence tra gli acquirenti, come quelle del Medio Oriente e di paesi occidentali.